Легзо казино — официальный сайт и вход 2026

Legzo casino — платформа для игры в слоты от ведущих провайдеров. Регистрация за минуту, бонусы новичкам.

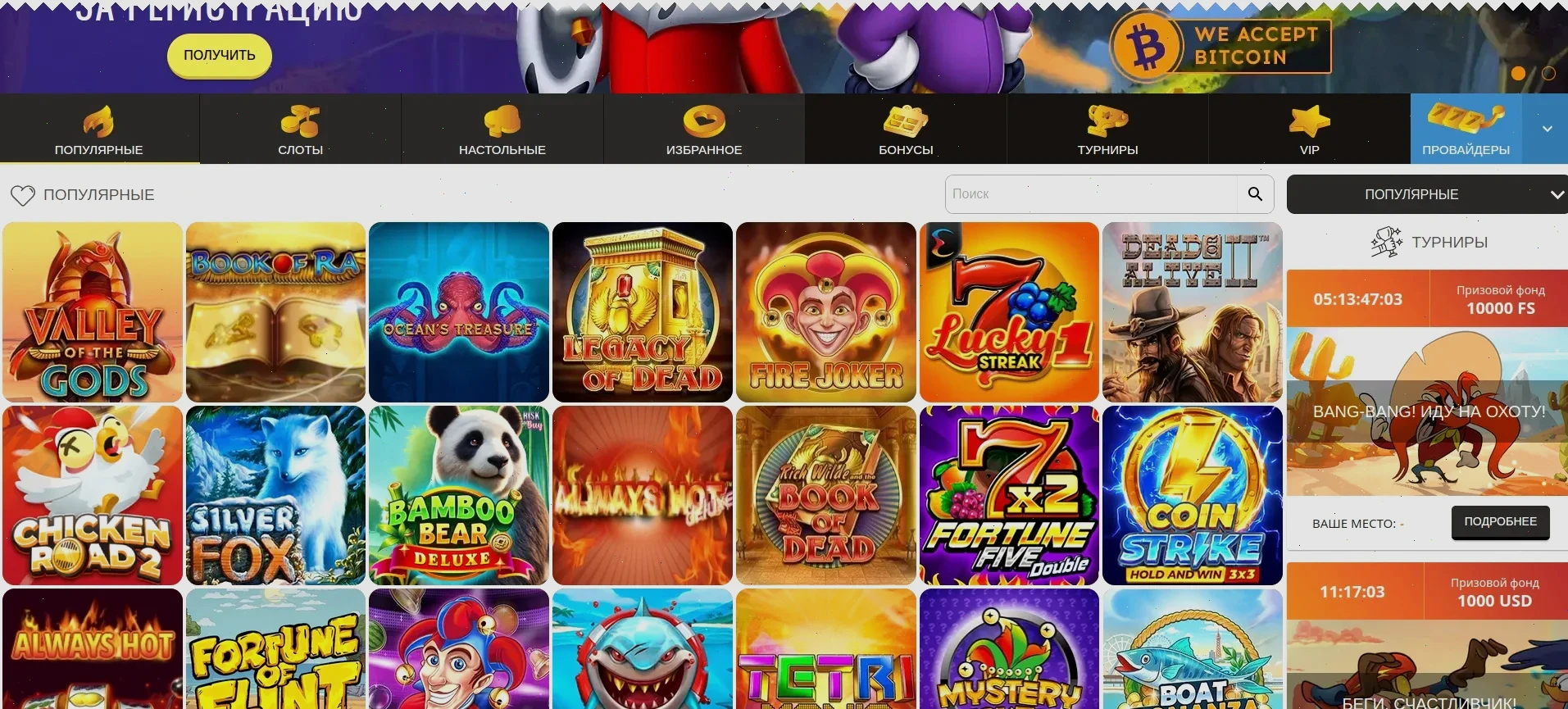

Добро пожаловать в Legzo — казино, где атмосфера зашкаливает с первой же минуты. По опыту игроков — здесь действительно платят, причем быстро. Ассортимент? Тысячи слотов, классика и новинки, live-дилеры… В общем, всё, что нужно для драйва.

Но это не просто ещё одна площадка. Легзо казино сделало ставку на удобство — депозит с карты, крипты или даже через смс. Вывод — тоже без заморочек. И да, зеркало работает всегда, если что. Главное — начать.

| Год основания | 2021 |

| Минимальный депозит | 300 ₽ |

| Лицензия | Кюрасао |

| Поддержка | 24/7 в чате |

| Верификация | Упрощенная |

| Бонус на первый депозит | До 150% + фриспины |

Лучшие игровые автоматы

Выбор редакции — топовые слоты с высоким RTP. Крутите на реальные деньги или в демо-режиме.

Безопасность и лицензия

Лицензия Кюрасао — это не просто бумажка. Это гарантия того, что ваши данные под защитой, а игры — честные. RNG-генератор проверяется независимыми аудиторами. SSL-шифрование — всё как в банке, только интереснее.

Некоторые думают, что онлайн-казино — это риск. Но в Legzo casino безопасность на первом месте. Верификация? Да, нужна, но простая — паспорт или права. Это для вашего же спокойствия, чтобы чужие деньги не вывели.

А ещё — ответственная игра. Можно установить лимиты на депозиты, сессии, проигрыши. Самоконтроль — это важно. Казино Легзо не скрывает правила, всё прозрачно.

Пополнение и вывод — просто как раз-два-три

Здесь нет сложных схем. Пополнить счёт можно картой (Виза, Мастеркард), через Qiwi, ЮMoney, криптовалюту (Биткоин, Эфириум). Минимум — 300 рублей. Максимум — зависит от метода. Вывод — на те же реквизиты.

Скорость? Электронные кошельки — до 15 минут. Карты — до 3 рабочих дней. Крипта — в течение часа. Комиссий нет — казино берёт их на себя. Это приятный бонус, который отмечают многие игроки.

Главное — отыгрыш вейджера. Бонусные деньги нужно отыграть с учётом правил. Но условия адекватные, не заоблачные. Прочитайте перед тем, как активировать предложение.

Что говорят игроки?

Выиграл 50к за вечер на слоте «Gates». Вывод пришёл через 20 минут. Верификация заняла день.

Нравится дизайн и отзывчивая поддержка. Бонусы щедрые, но вейджер нужно внимательно читать.

Играю с телефона. Всё летает, не лагает. Зеркало нашёл быстро, когда основное не грузилось.