Platinum Casino — Платинум казино официальный сайт

Регистрация, бонусы, слоты и live-игры в 2026 году

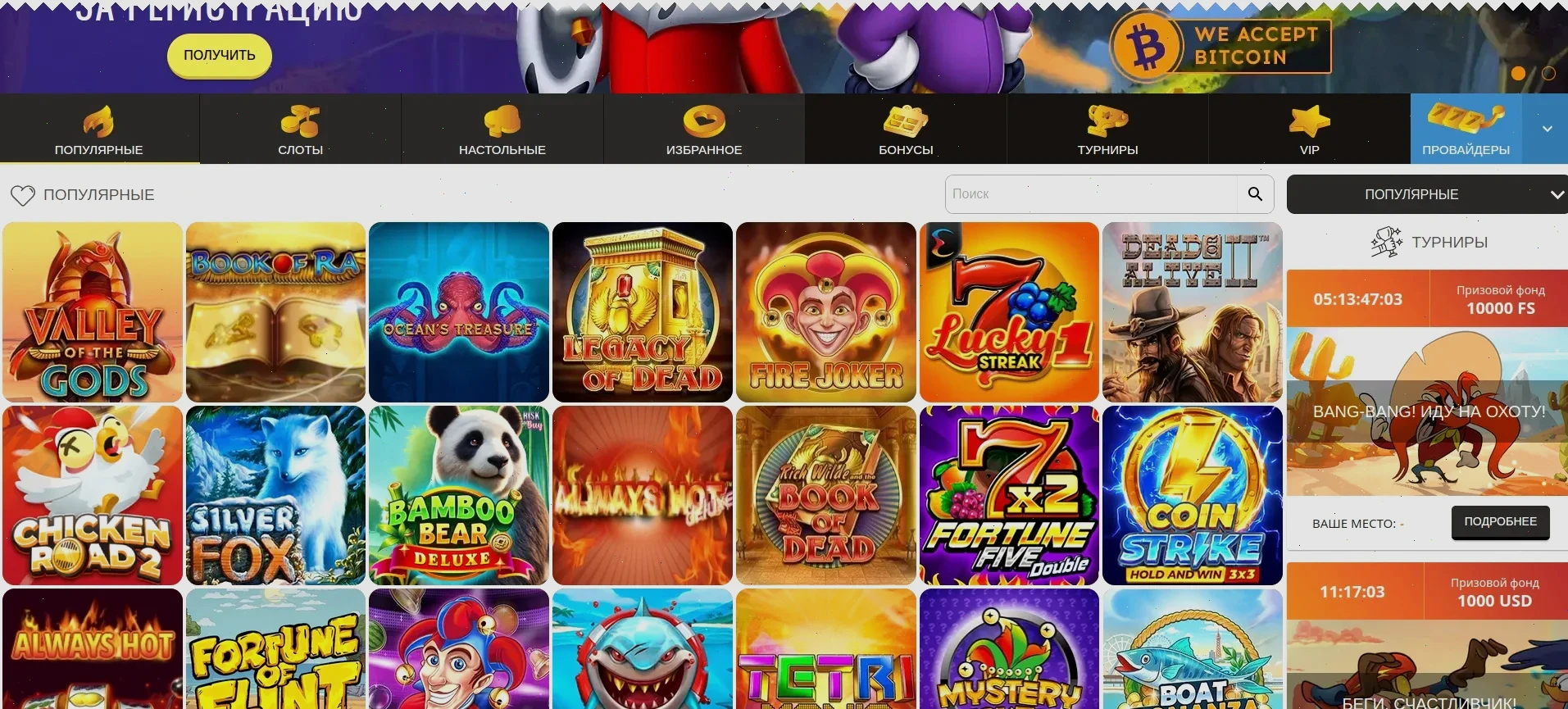

Platinum casino — это не просто площадка для азартных развлечений, а целая экосистема, созданная для комфортной игры. По опыту игроков — здесь действительно платят. Сразу, без лишних вопросов. Но об этом позже. А сначала — про то, что бросается в глаза: интерфейс. Он современный, минималистичный, но при этом все нужные разделы под рукой. Не нужно искать десять минут, куда пополнить счет или где найти правила отыгрыша бонуса. Всё на поверхности.

И еще — скорость. Загрузка слотов практически мгновенная, даже на среднем интернете. Это критично, когда хочется просто крутить, а не ждать. Поддержка работает 24/7, что подтверждают многочисленные отзывы. Но хватит введения — давайте по делу.

Игровые автоматы: топовые слоты 2026

Коллекция — сильная сторона Платинум. Тысячи тайтлов от всех ведущих провайдеров. Pragmatic Play, Play'n GO, Nolimit City, Hacksaw, Endorphina, Betsoft — все здесь. Особенно радует наличие редких, новых релизов, которые появляются практически одновременно с глобальным релизом. Механики — от классических линий до мегавейсов, кластерных выплат и гибридных слотов с бонусными играми.

| Параметр | Значение | Дополнительная информация |

|---|---|---|

| Год основания | 2018 | Стабильная работа на рынке |

| Лицензия | Кюрасао | Номер GLH-OCCHKTW0703042021 |

| Минимальный депозит | 500 RUB | Для всех платежных систем |

| Валюта счета | RUB, EUR, USD | Возможность мультивалютного аккаунта |

| Время вывода | до 24 часов | Без задержек при верификации |

| Фриспины за регистрацию | 50 штук | Вейджер x45 |

| Программа лояльности | 7 уровней | Кэшбэк до 15% |

| Количество провайдеров | 75+ | Постоянное обновление каталога |

| Мобильная версия | Адаптивная | Не требует скачивания |

| Поддержка | 24/7 | Онлайн-чат, email, Telegram |

Бонусы и акции — как получить максимум

Бонусная система в Platinum casino — многоуровневая. Начинается всё с приветственного пакета, который разбит на несколько депозитов. Но — внимание — отыграть его реально. Вейджер средний по рынку, но не запредельный. Главное — читать правила. Многие игроки этого не делают, а потом жалуются. Не повторяйте их ошибок.

Помимо стартового, есть еженедельные акции: кэшбэк по понедельникам, фриспины за активность, турниры с призовыми пулами. Турниры — отдельная тема. Призы действительно крупные, а конкуренция... высокая, но шанс есть у каждого. Система лояльности работает прозрачно: за каждую ставку начисляются очки, которые можно обменивать на деньги или фриспины.

Пополнение и вывод — без сюрпризов

Платежи. Тут всё как у людей: карты, электронные кошельки, даже крипта. Минималка — 500 рублей, что стандартно. Вывод — от 1000 рублей. Обрабатывают заявки быстро, по опыту — максимум сутки. Если документы уже верифицированы — несколько часов. Подтверждение личности обязательно для первого вывода, это стандартная практика безопасности.

Комиссий со стороны казино нет. Но платежная система может брать свою — это уже не от Платинум зависит. Рекомендуют использовать те методы, которыми пополняли — так быстрее. И да, лимиты на вывод есть, но они адекватные для большинства игроков. Для высоких ставок можно обсудить индивидуальные условия с поддержкой.

Уникальный раздел: Стратегии управления банкроллом

Мало кто об этом говорит, но это основа. Банкролл — ваш игровой бюджет. Делите его на сессии. Никогда не играйте всем депозитом за раз — это путь к быстрой потере. Установите лимит проигрыша на день. Достигли — остановитесь. Казино Платинум даже предлагает встроенные инструменты для самоограничения: лимиты на депозиты, тайм-ауты. Используйте их.

Еще один момент — выбор игры. Не гонитесь за высоковолатильными слотами с огромным потенциалом, если банкролл небольшой. Они «съедят» его за несколько спинов. Начинайте со средних или низковолатильных автоматов. И отслеживайте статистику — многие игры показывают процент возврата (RTP). Выбирайте те, где он выше 96%.

И главное — эмоции. Если чувствуете злость, усталость, азартную жадность — закрывайте вкладку. Игра должна быть развлечением, а не способом отыграться. Platinum casino создает для этого все условия, но контроль — на вашей стороне. Помните об этом.